LockCrypt Ransomware. பாதிக்கப்பட்ட கணினியை சரிசெய்யவும்

ஒப்பீட்டளவில் பலவீனமான தீங்கிழைக்கும் ransomware, LockCrypt, 2017 ஜூன் முதல் குறைந்த அளவிலான சைபர் கிரைம் தாக்குதல்களை நடத்த ரேடரின் கீழ் செயல்பட்டு வருகிறது. இது இந்த ஆண்டு பிப்ரவரி மற்றும் மார்ச் மாதங்களில் மிக முக்கியமாக செயல்பட்டது, ஆனால் ransomware நிறுவப்பட வேண்டும் என்பதன் காரணமாக சாதனங்களில் கைமுறையாக நடைமுறைக்கு வரும்போது, அது மிகவும் மோசமான கிரிப்டோ-கிரிமினல் ransomwares சிலவற்றைப் போல பெரிய அச்சுறுத்தலாக இருக்கவில்லை, கிராண்ட்கிராப் அவற்றில் ஒன்று. பகுப்பாய்வு மீது (ஒரு மாதிரி ருமேனிய கார்ப்பரேஷன் பிட் டிஃபெண்டர் மற்றும் மால்வேர்பைட்ஸ் ஆராய்ச்சி ஆய்வகம் போன்ற வைரஸ் தடுப்பு நிறுவனங்களால் வைரஸ் டோட்டலில் இருந்து பெறப்பட்டது), பாதுகாப்பு வல்லுநர்கள் ransomware இன் நிரலாக்கத்தில் பல குறைபாடுகளைக் கண்டறிந்தனர், அவை திருடப்பட்ட கோப்புகளை டிக்ரிப்ட் செய்ய மாற்றலாம். சேகரிக்கப்பட்ட தகவல்களைப் பயன்படுத்தி, பிட் டிஃபெண்டர் ஒரு வெளியிட்டுள்ளது மறைகுறியாக்க கருவி இது லாக் கிரிப்ட் ransomware இன் எல்லா பதிப்புகளிலும் கோப்புகளை மீட்டெடுக்க முடியும்.

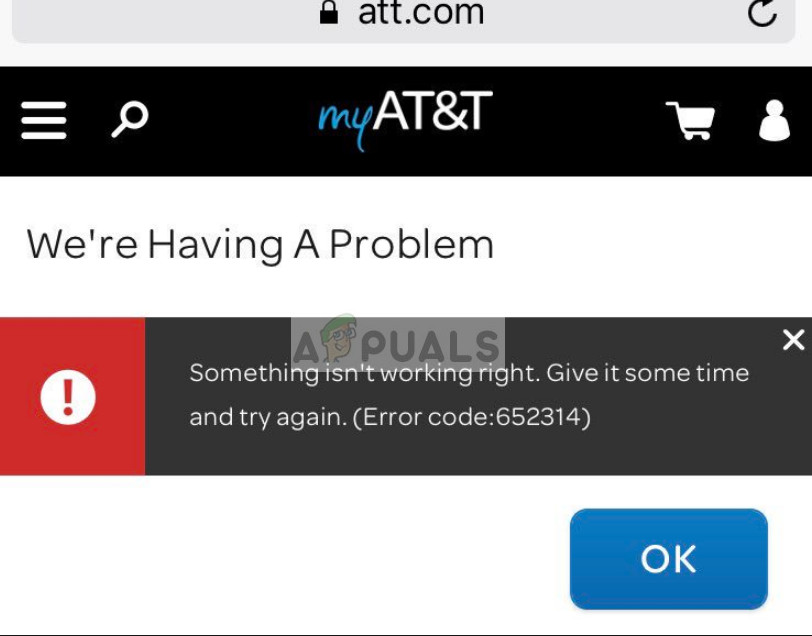

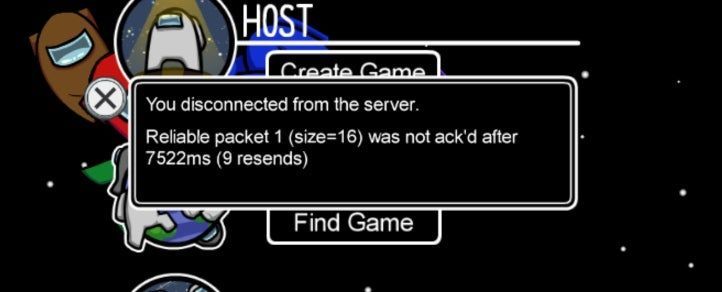

முழுமையான மால்வேர் பைட்ஸ் ஆய்வக ஆய்வின்படி அறிக்கை இது தீம்பொருளை உள்ளேயும் வெளியேயும் பகுப்பாய்வு செய்கிறது, லாக் கிரிப்டில் கண்டுபிடிக்கப்பட்ட முதல் குறைபாடு, நடைமுறைக்கு வருவதற்கு கையேடு நிறுவல் மற்றும் நிர்வாகி சலுகைகள் தேவை என்பதே உண்மை. இந்த நிபந்தனைகள் பூர்த்தி செய்யப்பட்டால், இயங்கக்கூடியது, ஒரு wwvcm.exe கோப்பை சி: விண்டோஸில் வைத்து, அதனுடன் தொடர்புடைய பதிவு விசையையும் சேர்க்கிறது. Ransomware கணினியில் ஊடுருவத் தொடங்கியதும், அது .exe கோப்புகள் உட்பட அணுகக்கூடிய அனைத்து கோப்புகளையும் குறியாக்குகிறது, அதன் சொந்த செயல்முறை தடையின்றி தொடர்கிறது என்பதை உறுதிப்படுத்த கணினி செயல்முறைகளை நிறுத்துகிறது. கோப்பு பெயர்கள் சீரற்ற அடிப்படை 64 எண்ணெழுத்து சரங்களாக மாற்றப்பட்டு அவற்றின் நீட்டிப்புகள் .1 பி.டி.சி. செயல்பாட்டின் முடிவில் ஒரு உரை கோப்பு மீட்கும் குறிப்பு தொடங்கப்பட்டது மற்றும் கூடுதல் தகவல்கள் HKEY_LOCAL_MACHINE பதிவேட்டில் தாக்கப்பட்ட பயனரின் ஒதுக்கப்பட்ட “ஐடி” மற்றும் கோப்பு மீட்புக்கான வழிமுறைகளின் நினைவூட்டல்களைக் கொண்டுள்ளன.

LockCrypt Ransomware குறிப்பு பாப்-அப். தீம்பொருள் பைட்டுகள் ஆய்வகம்

இந்த ransomware இணைய இணைப்பு இல்லாமல் இயங்க முடிந்தாலும், அது இணைக்கப்பட்ட நிலையில், ஆராய்ச்சியாளர்கள் ஈரானில் உள்ள ஒரு சி.என்.சி உடன் தொடர்புகொள்வதைக் கண்டறிந்து, தாக்கப்பட்ட சாதனத்தின் ஒதுக்கப்பட்ட ஐடி, இயக்க முறைமை மற்றும் பலவற்றைக் குறிக்கும் அடிப்படை 64 எண்ணெழுத்து தரவை அனுப்புகிறார்கள். ransomware இயக்ககத்தில் இருப்பிடத்தைத் தடுக்கும். தீம்பொருளின் குறியீடு GetTickCount செயல்பாட்டைப் பயன்படுத்தி சீரற்ற எண்ணெழுத்து பெயர்கள் மற்றும் தகவல்தொடர்புகளை அமைப்பதற்கு ஆராய்ச்சியாளர்கள் கண்டுபிடித்துள்ளனர், அவை குறிப்பாக புரிந்துகொள்ள வலுவான குறியீடுகள் அல்ல. இது இரண்டு பகுதிகளாக செய்யப்படுகிறது: முதலாவது ஒரு XOR செயல்பாட்டைப் பயன்படுத்துகிறது, இரண்டாவது XOR ஐப் பயன்படுத்துகிறது, அதே போல் ROL மற்றும் பிட்வைஸ் இடமாற்றம். இந்த பலவீனமான முறைகள் தீம்பொருளின் குறியீட்டை எளிதில் புரிந்துகொள்ளக்கூடியதாக ஆக்குகின்றன, அதாவது பூட்டப்பட்ட .1 பி.டி.சி கோப்புகளுக்கான மறைகுறியாக்க கருவியை உருவாக்க பிட் டிஃபெண்டர் அதை எவ்வாறு கையாள முடிந்தது.

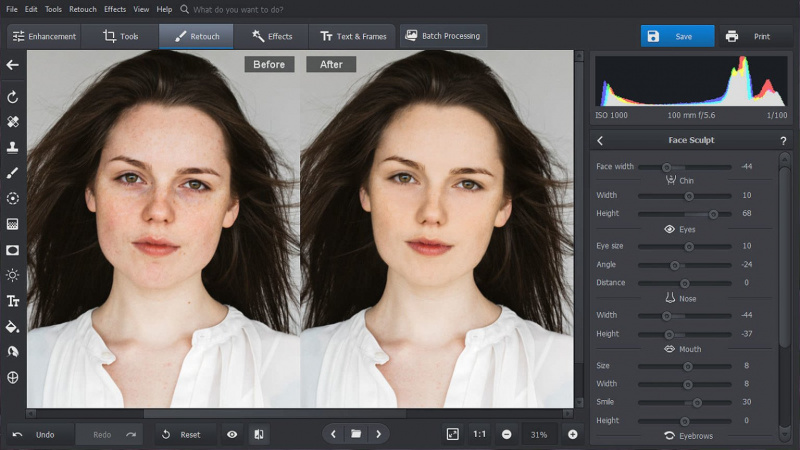

.1btc கோப்புகளை டிக்ரிப்ட் செய்யக்கூடிய பொதுவில் கிடைக்கக்கூடிய பிட் டிஃபெண்டர் கருவியை உருவாக்க பிட் டிஃபெண்டர் லாக் கிரிப்ட் ransomware இன் பல பதிப்புகளை ஆராய்ச்சி செய்துள்ளார். தீம்பொருளின் பிற பதிப்புகள் .lock, .2018, மற்றும் .mich நீட்டிப்புகளுக்கு கோப்புகளை குறியாக்குகின்றன, அவை பாதுகாப்பு ஆராய்ச்சியாளருடன் தொடர்பு கொள்ளும்போது மறைகுறியாக்கப்படுகின்றன. மைக்கேல் கில்லெஸ்பி . Ransomware இன் மிக சமீபத்திய பதிப்பானது .BI_D நீட்டிப்புக்கு கோப்புகளை குறியாக்கத் தோன்றுகிறது, இதற்கான ஒரு மறைகுறியாக்க வழிமுறை இன்னும் வடிவமைக்கப்படவில்லை, ஆனால் முந்தைய பதிப்புகள் அனைத்தும் இப்போது உடனடியாக மறைகுறியாக்கப்படுகின்றன.