MySQL

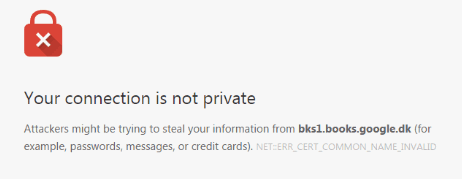

பிரத்யேக ஹேக்கர்கள் குழு MySQL தரவுத்தளங்களுக்கான மிகவும் எளிமையான ஆனால் தொடர்ச்சியான தேடலை இயக்குகிறது. பாதிக்கப்படக்கூடிய தரவுத்தளங்கள் பின்னர் ransomware ஐ நிறுவ இலக்கு வைக்கப்படுகின்றன. தொலைதூர தரவுத்தளங்களை அணுக வேண்டிய MySQL சேவையக நிர்வாகிகள் கூடுதல் எச்சரிக்கையாக இருக்க வேண்டும்.

ஹேக்கர்கள் இணையம் முழுவதும் ஒரு நிலையான தேடலை இயக்குகிறார்கள். இந்த ஹேக்கர்கள், சீனாவில் இருப்பதாக நம்பப்படுகிறது, MySQL தரவுத்தளங்களை இயக்கும் விண்டோஸ் சேவையகங்களைத் தேடுகிறது. குழு வெளிப்படையாக திட்டமிட்டுள்ளது இந்த அமைப்புகளை GandCrab ransomware மூலம் பாதிக்கலாம் .

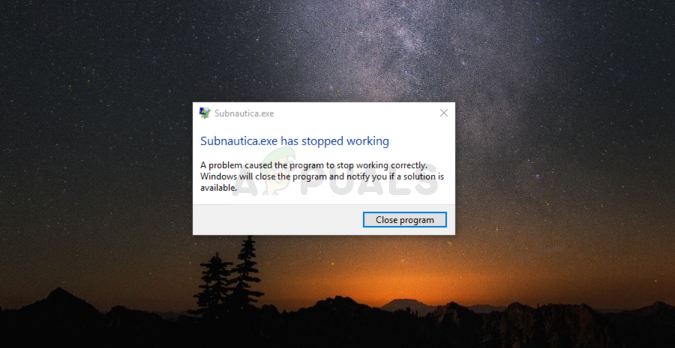

Ransomware என்பது அதிநவீன மென்பொருளாகும், இது கோப்புகளின் உண்மையான உரிமையாளரைப் பூட்டுகிறது மற்றும் டிஜிட்டல் விசையை அனுப்ப கட்டணம் செலுத்த வேண்டும். விண்டோஸ் கணினிகளில் இயங்கும் MySQL சேவையகங்களைத் தாக்கியுள்ள சைபர்-பாதுகாப்பு நிறுவனங்கள் இதுவரை எந்த அச்சுறுத்தல் நடிகரையும் காணவில்லை என்பது சுவாரஸ்யமானது. வேறு வார்த்தைகளில் கூறுவதானால், ஹேக்கர்கள் பாதிக்கப்படக்கூடிய தரவுத்தளங்கள் அல்லது சேவையகங்களைத் தேடி, தீங்கிழைக்கும் குறியீட்டை நிறுவுவது அசாதாரணமானது. பொதுவாகக் காணப்பட்ட சாதாரண நடைமுறை, கண்டறிதலைத் தவிர்க்க முயற்சிக்கும்போது தரவைத் திருடுவதற்கான முறையான முயற்சி.

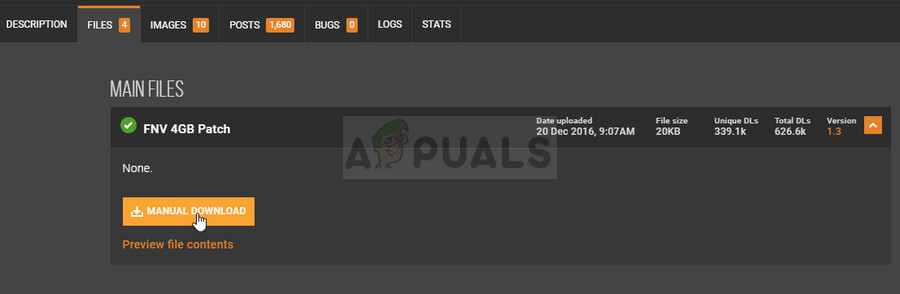

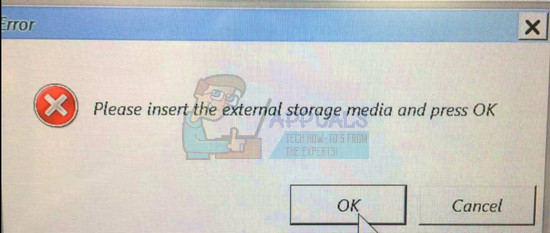

விண்டோஸ் கணினிகளில் இயங்கும் பாதிக்கப்படக்கூடிய MySQL தரவுத்தளங்களைத் தேடும் இணையம் முழுவதும் ஊர்ந்து செல்வதற்கான சமீபத்திய முயற்சி சோஃபோஸின் முதன்மை ஆராய்ச்சியாளரான ஆண்ட்ரூ பிராண்டால் கண்டுபிடிக்கப்பட்டது. பிராண்ட்டின் கூற்றுப்படி, SQL கட்டளைகளை ஏற்றுக்கொள்ளும் இணைய அணுகக்கூடிய MySQL தரவுத்தளங்களை ஹேக்கர்கள் ஸ்கேன் செய்வதாக தெரிகிறது. கணினிகள் விண்டோஸ் ஓஎஸ் இயங்குகிறதா என்பதை தேடல் அளவுருக்கள் சரிபார்க்கின்றன. அத்தகைய அமைப்பைக் கண்டறிந்ததும், ஹேக்கர்கள் தீங்கிழைக்கும் SQL கட்டளைகளைப் பயன்படுத்தி வெளிப்படுத்தப்பட்ட சேவையகங்களில் ஒரு கோப்பை நடவு செய்கிறார்கள். தொற்று, ஒரு முறை வெற்றிகரமாக, காண்ட்கிராப் ransomware ஐ ஹோஸ்ட் செய்ய பிற்காலத்தில் பயன்படுத்தப்படுகிறது.

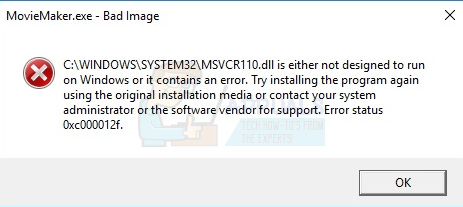

இந்த சமீபத்திய முயற்சிகள் சம்பந்தப்பட்டவை, ஏனெனில் சோஃபோஸ் ஆராய்ச்சியாளர் அவற்றை தொலைநிலை சேவையகத்திற்குத் திரும்பக் கண்டுபிடிக்க முடிந்தது, அது பலவற்றில் ஒன்றாகும். வெளிப்படையாக, சேவையகத்தில் HFS எனப்படும் திறந்த அடைவு இயங்கும் சேவையக மென்பொருள் இருந்தது, இது ஒரு வகை HTTP கோப்பு சேவையகம். மென்பொருள் தாக்குபவரின் தீங்கிழைக்கும் கட்டணங்களுக்கான புள்ளிவிவரங்களை வழங்கியது.

கண்டுபிடிப்புகளை விரிவாகக் கூறி, பிராண்ட் கூறினார், “MySQL ஹனிபாட் பதிவிறக்கத்தை (3306-1.exe) நான் பார்த்த மாதிரியின் 500 க்கும் மேற்பட்ட பதிவிறக்கங்களை சேவையகம் குறிக்கிறது. இருப்பினும், 3306-2.exe, 3306-3.exe, மற்றும் 3306-4.exe என பெயரிடப்பட்ட மாதிரிகள் அந்தக் கோப்பிற்கு ஒத்தவை. ஒன்றாகக் கணக்கிடப்பட்டால், இந்த சேவையகத்தில் வைக்கப்பட்ட ஐந்து நாட்களில் கிட்டத்தட்ட 800 பதிவிறக்கங்கள் உள்ளன, அதே போல் திறந்த கோப்பகத்தில் 2300 க்கும் மேற்பட்ட பதிவிறக்கங்கள் (சுமார் ஒரு வாரம் பழையவை) காண்ட்கிராப் மாதிரி. எனவே இது குறிப்பாக பாரிய அல்லது பரவலான தாக்குதல் அல்ல என்றாலும், தங்கள் தரவுத்தள சேவையகத்தில் போர்ட் 3306 க்கு ஃபயர்வால் வழியாக ஒரு துளை குத்திய MySQL சேவையக நிர்வாகிகளுக்கு இது கடுமையான ஆபத்தை ஏற்படுத்துகிறது ”

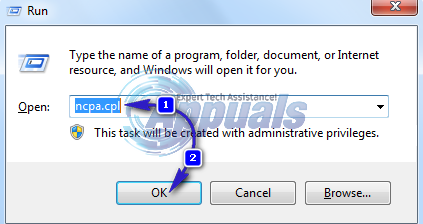

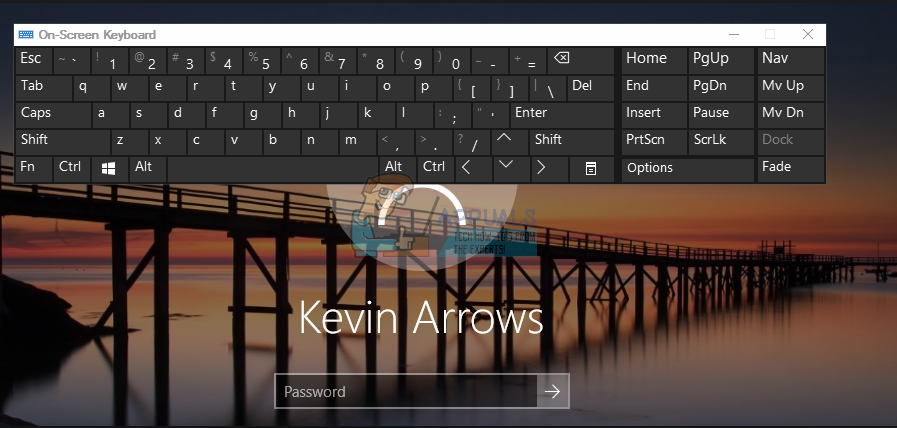

அனுபவம் வாய்ந்த MySQL சேவையக நிர்வாகிகள் தங்கள் சேவையகங்களை தவறாக கட்டமைக்கிறார்கள், அல்லது மோசமாக, கடவுச்சொற்கள் இல்லாமல் தங்கள் தரவுத்தளங்களை விட்டு விடுகிறார்கள் என்பதை நினைவில் கொள்வது உறுதியளிக்கிறது. எனினும், இத்தகைய நிகழ்வுகள் அசாதாரணமானது அல்ல . வெளிப்படையாக, தொடர்ச்சியான ஸ்கேன்களின் நோக்கம் கடவுச்சொற்கள் இல்லாமல் தவறாக உள்ளமைக்கப்பட்ட அமைப்புகள் அல்லது தரவுத்தளங்களை சந்தர்ப்பவாத சுரண்டலுக்கு தோன்றுகிறது.