பிட்காயின் கிரிப்டோ-நாணயம். ஃபோர்ப்ஸ்

கணினி அமைப்புகளில் தொடர்ச்சியான தீங்கிழைக்கும் மீட்கும் தாக்குதல்கள் 2016 இல் மேற்கொள்ளப்பட்டன. ஜிக்சா ரான்சம்வேர் முதன்முதலில் 11 இல் கண்டுபிடிக்கப்பட்டதுவதுஏப்ரல், 2016, மற்றும் இது முதன்மையாக விண்டோஸ் கணினிகளை பாதிக்கும் என்று கண்டறியப்பட்டது. Ransomware ஒரு வழங்கப்பட்டது onWebChat பிட்காயின் கட்டணம் செலுத்துவதன் மூலம் பயனர்களுக்கு வழிகாட்ட ransomware இன் முடிவில் உள்ளவர்களை அனுமதிக்க கிளையன்ட் முகவரியை அரட்டை அடிப்பது. அரட்டை கிளையன்ட் என்பது எஸ்.எஸ்.எல் / டி.எல்.எஸ் உடன் மறைகுறியாக்கப்பட்ட பொதுவில் கிடைக்கக்கூடிய சேவையாகும், எனவே அரட்டையின் மறுமுனையில் உள்ளவர்களை சுட்டிக்காட்டுவது ஒரு கடினமான பணியாகும். ஜிக்சா ரான்சம்வேர் திரும்பி வந்துவிட்டது என்று தெரிகிறது, அதே விலைக்குப் பிறகு, உங்கள் பிட்காயின், ஆனால் அதைப் பெற புதிய மற்றும் மேம்பட்ட தந்திரோபாயங்களுடன்.

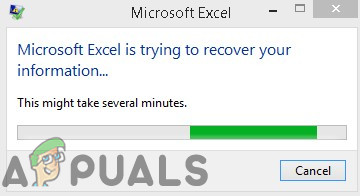

BitcoinBlackmailer Ransomware 2016 இல் வடிவமைக்கப்பட்டது மற்றும் பயனர் தரவை சமரசம் செய்வதற்காக முதன்மையாக அவற்றின் இணைப்புகளை இணைக்கும் மின்னஞ்சல்கள் மூலம் அனுப்பப்பட்டது. இணைப்பு பதிவிறக்கம் செய்யப்பட்டவுடன், ransomware ஹோஸ்ட் அமைப்பைக் கையகப்படுத்தும் மற்றும் அதன் எல்லா கோப்புகளையும் குறியாக்குகிறது மற்றும் கணினியை துவக்க அல்லது மீட்டமைக்க எந்த முதன்மை விருப்பங்களும் இருக்கும். இந்த தாக்குதல் முடிந்தவுடன், ஜிக்சா கருப்பொருளிலிருந்து சாவில் பில்லி தி பப்பட் இடம்பெறும் திரையை ஒரு பாப்-அப் எடுத்துக் கொள்ளும் (எனவே ஜிக்சா ரான்சம்வேருக்கு வைரஸின் மறுபெயரிடுதல்), மற்றும் திரை காலக்கெடு மற்றும் பணிகளைக் கொண்ட கவுண்டவுன் கடிகாரத்தைக் காண்பிக்கும் பயனர்களுக்கு வழங்கப்படுகிறது. முதல் மணி நேரத்திற்குள் மீட்கும் தொகை செலுத்தப்படாவிட்டால், ஒரு கோப்பு கணினியிலிருந்து அழிக்கப்படும்; மற்றொரு மணிநேரம் கடந்துவிட்டால், அதிக அளவு அழிக்கப்படும். 72 மணிநேரத்தில் முழு கணினியும் அழிக்கப்படும் வரை இந்த முறை ஒவ்வொரு மணி நேரமும் பணியில் இருக்கும் கோப்புகளின் எண்ணிக்கையை அதிகரிக்கும். இது தவிர, கணினியை துவக்க அல்லது மீட்டமைக்க ஏதேனும் முயற்சிகள் மேற்கொள்ளப்பட்டால், ransomware 1000 கோப்புகளை நீக்கிவிடும், மீதமுள்ளவற்றுக்கு மணிநேர முன்முயற்சிகளை வழங்க இன்னும் செயலில் இருக்கும். இந்த தீம்பொருளின் மேலும் மேம்படுத்தப்பட்ட பதிப்பானது, பயனர் பகிரங்கப்படுத்த விரும்பாத தனிப்பட்ட தகவலைக் கண்டறியவும், மீட்கும் தொகை செலுத்தப்படாவிட்டால் அவ்வாறு செய்வதாகவும் அச்சுறுத்தியது. நிர்வாண அல்லது பொருத்தமற்ற புகைப்படங்கள், தனிப்பட்ட வீடியோக்கள் மற்றும் பலவற்றில் பாதிக்கப்பட்டவர் ஆன்லைனில் டாக்ஸ் செய்யப்படுவதால் ஆபத்து ஏற்பட்டது. மீட்கும் பணத்தால் மட்டுமே இது நிகழாமல் தடுக்க முடிந்தது, மீட்கும் பணத்தால் மட்டுமே கணினியில் மீதமுள்ள கோப்புகளை டிக்ரிப்ட் செய்து திருப்பி அனுப்ப முடிந்தது.

ஜிக்சா ரான்சம்வேர் பாப்அப்பின் ஸ்கிரீன் ஷாட். தீம்பொருள் வைரஸை அகற்று

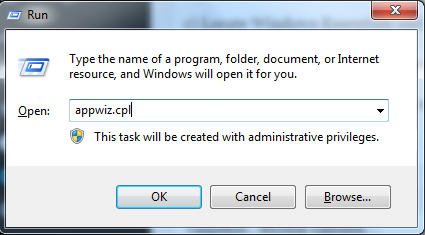

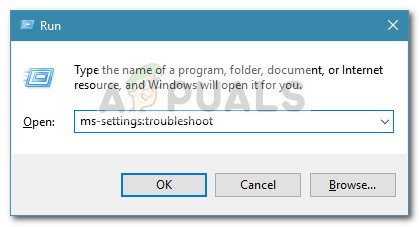

ஒரு படி பாதுகாப்பு அறிக்கை நார்டன் சைமென்டெக் வெளியிட்டது, ransomware “% AppData% System32Work dr” கோப்புறையை உருவாக்கி பின்னர் “% AppData% Frfx firefox.exe”, “% AppData% Drpbx drpbx.exe” கோப்புகளை உருவாக்க கண்டறியப்பட்டது. , “% AppData% System32Work EncryptedFileList.txt”, மற்றும் “% AppData% System32Work Address.txt”. Ransomware இன் சொந்த முடிவில் நெறிமுறை முடிக்கப்படாவிட்டால் கணினி மறுதொடக்கம் செய்யப்படும் ஒவ்வொரு முறையும் ransomware மீண்டும் தொடங்கும் என்பதை உறுதிப்படுத்த, இந்த பதிவேட்டில் உருவாக்கப்பட்டது: HKEY_CURRENT_USER மென்பொருள் Microsoft Windows CurrentVersion Run “firefox.exe” = “% AppData% Frfx firefox.exe ”. 122 வெவ்வேறு கோப்பு நீட்டிப்புகளை குறியாக்க மற்றும் அவற்றின் முனைகளில் “.fun” ஐ சேர்க்க ransomware கண்டறியப்பட்டது. இந்த மோசமான ransomware ஐ அகற்றுவதற்கு எந்த வழியும் இல்லை மற்றும் வைரஸ் தடுப்பு மற்றும் பாதுகாப்பு நிறுவனங்களால் ஆன்லைனில் இடுகையிடப்பட்ட பல தணிப்பு வழிகாட்டிகள் பயனர்கள் தங்கள் பாதுகாப்பு வரையறைகள் மற்றும் நடைமுறைகளை தொற்றுநோய்க்கான வாய்ப்பை அபாயப்படுத்துவதற்கு முன்பே மேம்படுத்துமாறு பரிந்துரைத்தன.

மீண்டும் உருவாக்கப்பட்ட ஜிக்சா ransomware மிகவும் குறைவாக கண்டறியக்கூடியது மற்றும் பயனர்களின் பிட்காயின் இடமாற்றங்களை ஹேக்கர்களின் பணப்பையை முகவரிகளுக்கு திருப்பிவிடுவதற்கு திரைக்குப் பின்னால் செயல்படுகிறது. தோற்றமளிக்கும் முகவரி புத்தகங்களை உருவாக்குவதன் மூலம் பயனர்கள் பிட்காயின்களை தனது / அவளுக்கு மாற்றுவதாக நம்புவதற்கு வழிவகுக்கிறது. நோக்கம் கொண்ட பயனர். 61,000 அமெரிக்க டாலருக்கு சமமான 8.4 பிட்காயின், இந்த ransomware மூலம் திருடப்பட்டுள்ளது ஃபோர்டினெட் அறிக்கைகள், ஆனால் ஹேக்கர்களின் தரப்பில் இந்த வெற்றி இருந்தபோதிலும், இந்த நேரத்தில் பயன்படுத்தப்பட்ட குறியீடு ஓப்பன் சோர்ஸ் தரவுத்தளங்களிலிருந்து பெறப்படுவதாகவும், 2016 ஆம் ஆண்டின் அசல் ransomware ஐ விட மிகவும் மெருகூட்டப்பட்டதாகவும் தெரிகிறது. இது இரண்டு தாக்குதல்களும் இல்லை என்று ஆராய்ச்சியாளர்கள் நம்புவதற்கு வழிவகுக்கிறது இணைக்கப்பட்ட மற்றும் பிந்தையது கிரிப்டோகரன்சி திருட்டின் அதே அடிப்படைக் கொள்கைகளின் அடிப்படையில் ஒரு நகலெடுக்கும் குற்றம்.

![[நிலையான] விண்டோஸ் 10 இல் ஒரு புதுப்பிப்பு நிறுத்தப்பட்டதால் நிறுவலை முடிக்க முடியவில்லை](https://jf-balio.pt/img/how-tos/16/we-could-not-complete-install-because-an-update-was-shutting-down-windows-10.png)

![[சரி] இருண்ட ஆத்மாக்கள் புதுப்பிப்பு பிழை 0x80072751](https://jf-balio.pt/img/how-tos/47/dark-souls-update-error-0x80072751.png)